|

|

[ anon70939 @ 13.03.2016. 11:42 ] @

|

| Kolega je prošle godine hteo na nekom folderu privremeno da da permisije 777 dok je radio neki projekat.

Valjda nije ukucao lepo putanju, falio mu neki "/" i tako je pukao 777 nad celim var folderom.

Video je da se zaebao, jer mu je valjda beskonacno poceo da izlitava sta je sve promenio na 777...

Sada se plasi da je nasao neki proces i sa "strace" valjda video da mu neka php skripta konstatno cita sve foldere i njihove permisije. Sumnja na neki hack...

Postoji li neki jednostavni nacin da popravim te permisije, ali da server i LAMP ostanu funkcionalni? |

[ Miroslav Strugarevic @ 13.03.2016. 12:03 ] @

Meni jedino na pamet pada sledece:

1) Pokreni VM sa istim OS-om (ista verzija itd).

2) Pogledaj ovaj clanak i sacuvaj dozvole nad /var folderom na novoj VM masini.

http://www.elitesecurity.org/t...p-Linux-dozvola-vracanje-istih

3) Prebaci fajl (eg. dozvole.bkp) sa dozvolama na server koji je "pokvaren" i revertuj /var uz pomoc istog alata.

4) Ostale fajlove koji nisu sredjeni popravi rucno uz chmod/chown.

Ako je server kompromitovan, onda bih ga ja izbacio sa mreze i poceo iz pocetka. Fajlove bi trebalo vratiti iz poslednjeg backup-a koji nije "kompromitovan".

Pozz [ anon70939 @ 13.03.2016. 12:54 ] @

Nemamo nikakav bekap OS-a :/

Ova ideja ti je super.

Videcu sta cu...

Ili da iznajmim drugi server i da izmigriram ovih 5 projekata tamo.

Samo sto pre toga moram da vidim sta sa ovim sajtom za koji sumnjamo da je kompromitovan, kako da resim njega...

[ maksvel @ 13.03.2016. 13:06 ] @

Bojim se da ćeš onda morati ručno da radiš, folder po folder.  A bilo bi korisno da pustiš neki skener da ti pokaže šta spolja izgleda šuplje, npr. w3af. I možda da potražiš koji su fajlovi menjani skoro, ima li među njima nekih sumnjivih. Potraži, imaš "kobasice" za to [ anon70939 @ 13.03.2016. 13:14 ] @

fora je sto server postoji 2 godine, na njemu su se vrteli bitni sajtovi, ali nikad nista nije proveravano. Tako da ovaj problem vrlo moguce da nije od skoro.

Nisam cuo za w3af, mozda je to dobar pocetak. :)

[ maksvel @ 13.03.2016. 13:21 ] @

Da, a inače i konvencionalni antivirusi umeju da nađu "čudne" fajlove na sajtu, tako da bukvalno možeš da skineš sajt i pustiš npr. Avast ili nešto i možeš očekivati da ti izbaci upozorenja ako je nešto injektovano u postojeće skripte ili ako su dodati neki malveri. Ili ako imaš clam, pusti da iskenira direkt na serveru, ali obrati pažnju - to ume da smanji performanse i da pobriše možda i neki false positive, pa pripazi

A bekap, pa.. znaš i sam.. smara, ali mora da se pravi

[ anon70939 @ 13.03.2016. 13:40 ] @

Juce sam slucajno saznao da ovaj moj Total Security 360 moze da nadje sta je injectovano u nekim php skriptama.

Downloadovao sam kao neki backup, posto mi je bio jedan sajt napadnut, i prilikom downloada ovaj AV mi nasao par fajlova sa tacnim nazivom tog virusa.

Bekap...

Bekapujemo te projekte, ali ne znam kako se bekapuje ceo OS :)

edit:

ClamAV?

Mogu da ga instaliram pa da skeniram server po potrebi? Ne mora da mi radi non stop. Mogu u toku noci kad je najmanja guzva da ga pustim. A server je prilicno jak, valjda bi podneo to...

[Ovu poruku je menjao CoyoteKG dana 13.03.2016. u 15:01 GMT+1]

[ maksvel @ 13.03.2016. 18:33 ] @

Pa da, instaliraj, apdejtuj (ima komanda freshclam) i skeniraj, vidi tačno sintaksu za neki sken koji izbacuje rezultat, a ne briše sve ili tako nešto

Citat:

At first you have to update the virus definitions with:

sudo freshclam

Then you can scan for viruses.

clamscan OPTIONS File/Folder

If necessary start with root permissions: sudo clamscan.

Examples:

To check all files on the computer, displaying the name of each file:

clamscan -r /

To check all files on the computer, but only display infected files and ring a bell when found:

clamscan -r --bell -i /

To scan all files on the computer but only display infected files when found and have this run in the background:

clamscan -r -i / &

Note - Display background process's status by running the jobs command.

To check files in the all users home directories:

clamscan -r /home

To check files in the USER home directory and move infected files to another folder:

clamscan -r --move=/home/USER/VIRUS /home/USER

E, a pošto imaš bekape, raspakuj poslednji bekap i skeniraj na svom kompu av-om, možeš i to da probaš, to su isti fajlovi, a možda npr. Avast da više odgovora nego clam [ anon70939 @ 13.03.2016. 19:06 ] @

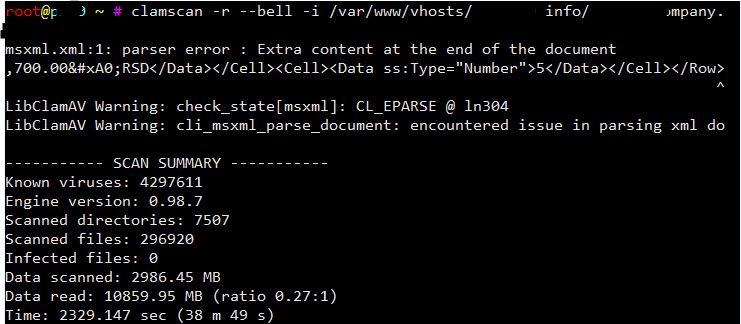

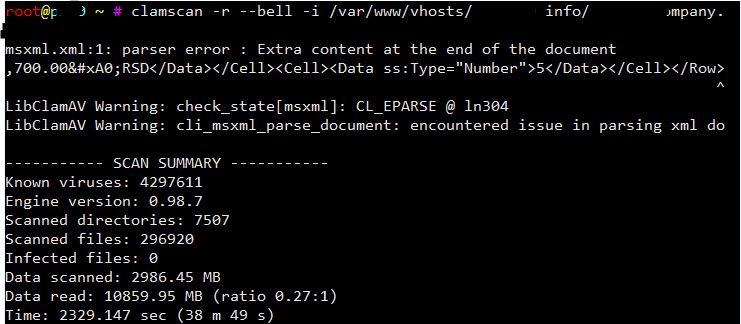

Instalirao sam ga pre par sati i pustio scan samo jednog foldera. Odnosno bas tog sajta na koji sumnjamo

I rezultat je da ima 0 infekcija, ali ovo nesto ne moze da procita...

Sutra na poslu cu da raspakujem taj bekap i da vidim st akaze total security 360

[ Aleksandar Đokić @ 13.03.2016. 19:17 ] @

Kompromitovan sajt i kompromitovan server nisu iste stvari. Kompromitovanjem sajta, ako je server izkonfigurisan kako treba, nista opasno po server se nece desiti. Doci ce do samog sadrzaja sajta, ali sve je to pod zasebnim userom koji ne sme da ima "shell" kako ne bi dosli do konzole servera, mada uploaduju reverse shell pa se nakace tako, ali i u tom slucaju ne mogu nesto bitno da urade samom serveru.

S druge strane, kompromitovanje samog servera dobijaju pristup samom serveru i mogu sta hoce.

Ovo sto ti je Miroslav napisao je najbolje, s tim da dozvole svega sto je dodato kasnije u /var nece biti vracene (logicno).

[ anon70939 @ 15.03.2016. 14:49 ] @

Na nekim folderima bez problema promenim ownership sa komandom

chown -R user90:psacln backups/

Na nekom uradim istu ovakvu komandu, samo drugi folder, i drugi account ne dobijem nikakav error, ali kad izlistam sa ls -l sadrzaj tog foldera, ownership je nepromenjen.

to radim sa root nalogom, sto ne mogu sve foldere da prepravim? [ anon70939 @ 15.03.2016. 15:40 ] @

Je l, moze da se desi da dva usera imaju isti ID a razlicito ime?

Ovaj problematicni user, u stvari izgleda je OK.

Odnosno

Meni nad folderom pise user1:psacln

Kad hocu da promenim ownership i stavim recimo user2:psacln, ne desi se nista i ostane user1:psacln

E sad... Nad nekim bzvz folderom gde je recimo user5:psacln promenio sam u user2:psacln i promene su se izvrsile.

Ali ne pise user2:psacln nego user1:pscln.

Kao da su user1 i user2 ista stvar...

[ Aleksandar Đokić @ 15.03.2016. 17:06 ] @

cat /etc/passwd pa proveri sam, ili

id user

Proveri atribute.

[ anon70939 @ 15.03.2016. 20:13 ] @

OK, nisam kapirao da useri mogu imati isti ID...

root@bbc /etc # id limage

uid=10000(limage) gid=1003(psacln) groups=1003(psacln)

root@bbc /etc # id px90

uid=10000(limage) gid=1003(psacln) groups=1003(psacln)

root@bbc /etc # id nenad_5ds

uid=10000(limage) gid=1003(psacln) groups=1003(psacln)

[ maksvel @ 15.03.2016. 22:33 ] @

Pa u principu ne bi ni trebalo da imaju, jedino ako postoji neki specijalan razlog. A za taj razlog bi morao pitati tog što ih je načinio  [ anon70939 @ 16.03.2016. 08:30 ] @

Ti nalozi su kreirani pomoću Pleska.

Možda sa Plesk strane tako treba. :)

[ Aleksandar Đokić @ 16.03.2016. 11:59 ] @

Ako su razliciti sajtovi pod tim userima, ne bi trebalo - ni slucajno.

[ maksvel @ 16.03.2016. 12:30 ] @

OK, mislim da je ovo u pitanju:

Citat:

Cause

To create users Plesk executes system utility useradd with UID_MIN=10000 so as UID_MAX =< 10000 it was causing useradd to produce an error and add all users with uid 10000. UID_MIN and UID_MAX values define the range of user IDs used for the creation of regular users by the useradd utility.

Resolution

Set UID_MAX value in /etc/login.defs larger than 12000.

Copyright (C) 2001-2024 by www.elitesecurity.org. All rights reserved.

|