Aj' da preotmem temu. :D

Napravio sam kućni lab lan gde se na posebnom mrežnom segmentu nalazi pod vmware-om jedan Win 8.1 komp i mikrotik kao ruter i naišao sam na sledeći mindf*ck...

192.0.2.0/24 je LAN segment

192.168.255.0/24 je WAN segment

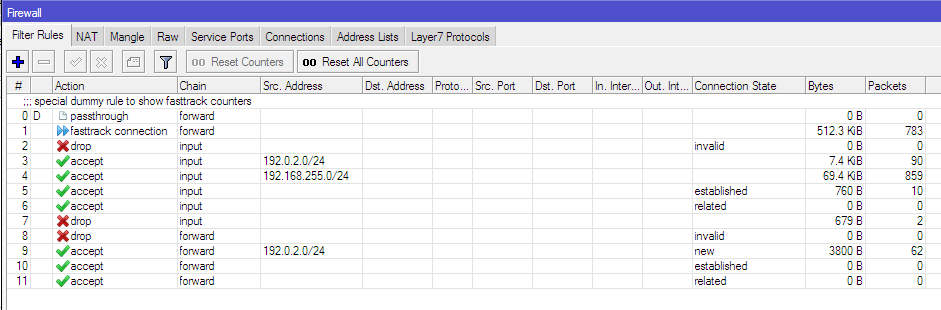

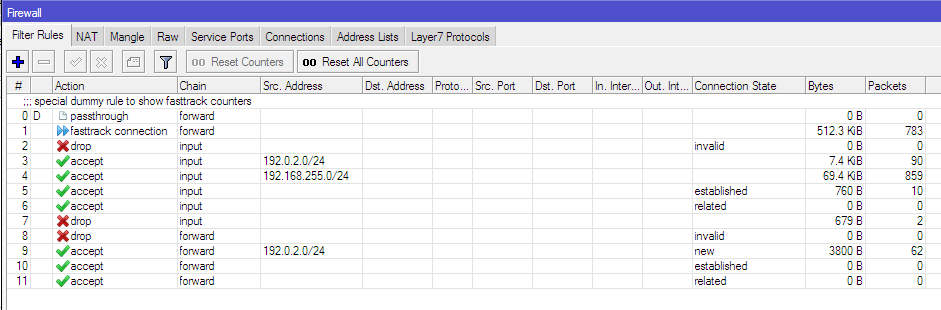

Naime, napravio sam nat kako treba, i kada kreiram pravila na firewallu poput ovog:

Windows 8.1 iza Mikrotika ima net normalno, sve radi, sve može da pinguje, itd.

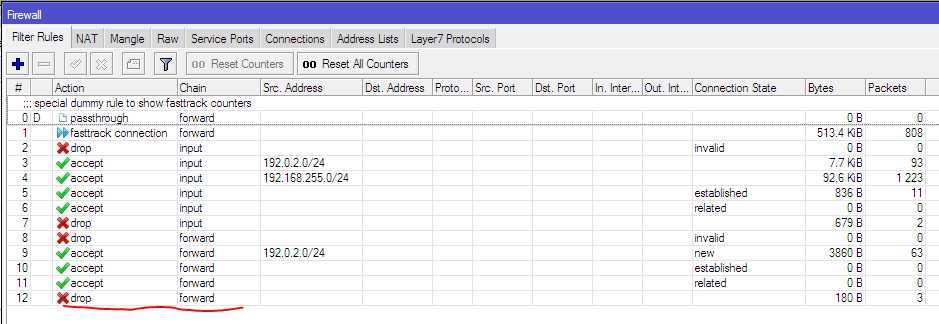

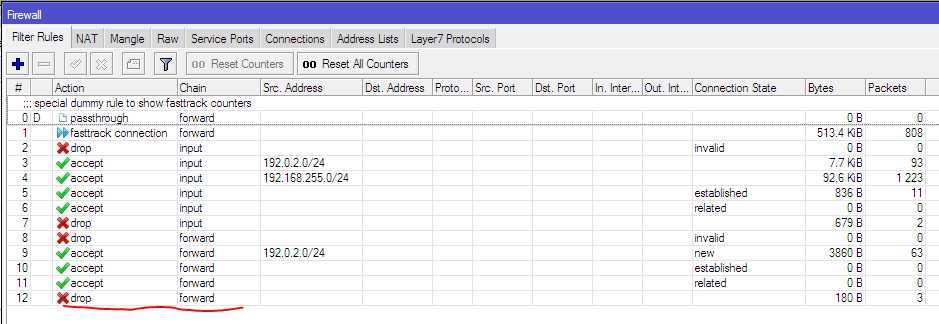

Međutim, kada na dnu spiska dodam na kraju za forward drop i izgleda ovako:

Windows 8.1 iza Mikrotika ne može ni da mrdne, pa me zanima zašto, zar pravila ne bi trebalo da budu order based, pa ako ima allow za LAN (lan je 192.0.2.0/24) da računari iza njega imaju izlaz, a svi ostali da dobiju drop?

Verzija je 6.38.1