|

|

[ anon70939 @ 07.11.2017. 14:16 ] @

|

| Mi u firmi nismo imali baš neke potrebe da budemo u domenu, jer imamo neki DMS koji nam je osnova u svakodnevnom poslu, pa realno i nije bilo neke potrebe.

Kako bi bilo najlogičnije da se uradi?

Imamo jedan server u kancelariji, i nekolicinu zaposlenih koji rade svakodnevno iz kanc, ponekad od kuće.

Pri tom nas ima i razbacano po nekim drugim gradovima, isto full time zaposleni, ali pošto nisu iz KG, rade od kuće. Svi imaju statičke IP.

U kanc Windows Server 2016 standard licencu, dakle mogu da dignem do dve Hyper-V mašine. Mislim da imamo i 4 IP adrese, na serveru dve mrežne.

Šta bi bilo najlogičnije da uradim sa svima nama, da koristimo domenske usere?

Mislim, mogu na serveru da instaliram windows VPN server, pa da pristupamo daljinski tom serveru i pokupimo lokalnu adresu, pa eto i da se ulogujemo sa domenskim userom, ali u praksi da li je to OK?

U kanc gde je server je bandiwth 150/20. Neka optika.

A kod kuce uglavnom oko 60/4

|

[ bachi @ 07.11.2017. 18:25 ] @

A koja je verzija Windowsa na klijent računarima? Home ili Pro? Ako je Home, neće da može da bude član domena, pa onda se tu i gubi prednost, ako je Pro, onda ima smisla.

Takođe, da li imate potrebe za group policy, da li za instalaciju softvera preko mreže, centralnu autentikaciju, i slično. Ako je odgovor da, sve što ti za početak treba jeste da podigneš jedan server i promovišeš :) ga da bude kontroler domena DC. Ostale računare učlaniš u taj domen i to je za početak to.

Po meni se VPN server ne stavlja na serveru, nego se stavlja tamo gde mu je mesto, a to je ruter. Za udaljeni pristup preko laptopova preporučujem OpenVPN protokol, jer se bez problema može podestiti da radi kao servis i sve što udaljeni korisnik treba jeste da sačeka jedno 30 sekundi da se veza sa VPN uspostavi i onda kuca šifru kako bi se pravilno autorizovao na domen. Korisnik ne mora ni da ima admin privilegija na tom laptopu, jer OpenVPN namestiš da radi kao servis.

Taj DC pošto je jedini redovno bekapuj i to je to.

[ anon70939 @ 07.11.2017. 19:04 ] @

Svuda je Pro verzija Win 10.

[quote]Takođe, da li imate potrebe za group policy, da li za instalaciju softvera preko mreže, centralnu autentikaciju, i slično.[quote]

Pa, funkcionisemo i bez svega toga...

Ali dosta vremena se gubi recimo, kad treba da spremim nov racunar za novog kolegu, ili zakuca neki komp od nekog ko vec koristi... ili kad neko ode iz firme da spremim ponovo komp za nekog novog, i slicno...

Pri tom da ne govorim o virusima i malware-ima... Danas testirao da vidim kako neki teamviewer managament tool funkcionise, i instalirao AV, nasao im gomilu malware po racunarima.

A sve je jbg moja krivica...

Znači recimo, na već postojećem serveru, mogu recimo da dignem neku VM, i tu da instaliram DC i AD. Lakše verovatno zbog snapshotova i backup-a :).

VPN ne mogu da stavim na ruter, jer imamo neki TPlink. A ne znam da li je neki veliki izdatak da kupim neki drugi uredjaj koji bi sluzio za VPN.

OpenVPN sam pre par meseci prvi put instalirao na nekom VPS-u, ali samo kao tacku da preko nje pristupam serverima. I za to koristim OpenVPN Gui da pristupim. Nisam znao da moze i kao servis.

[ bachi @ 08.11.2017. 07:26 ] @

Pa da, imaš ga u Windows servisima, po defaultu je disabled, staviš na enabled i onda radi kao servis.

Možeš da koristiš i taj na VPSu, a možeš da podigneš i OpenVPN na samom serveru, pa da on prihvata klijente.

Koji TP-Link imate za ruter? Neki od njih podržavaju IPSec tunete (podržavaju i pptp, ali to batali).

[ anon70939 @ 08.11.2017. 12:51 ] @

Jes, nisam razmisljao da OpenVPN moze da se instalira i na Windows Serveru :)

Na postojecem VPS ne bih mogao, jer sam ogranicio u iptables OUTPUT rulove, da moze da se pristupi samo odrednenim IP adresama. Da mi ne bi slucajno neko od frilensera zloupotrebljavao VPN za koješta.

TL-WDR4900 je ruter. Koliko vidim nema nikakve mogućnosti za VPN

Dakle, u principu ovaj bandwith koji sam gore naveo, je sasvim dovoljan za normalno korišćenje sa domenskim accountima, iako su udaljeni, i tu nekih trećih problema ne bi trebalo da bude, u odnosu na to da su svi u istoj prostoriji?

[ bachi @ 08.11.2017. 17:42 ] @

OpenVPN je dobar i zato što možeš da imaš više instanci istog. :)

Dakle, na VPSu podigneš još jedan config file da bude u drugom subnetu, da se binduje na novi tun adapter, to je tun0, tun1, tun2, itd... Može i skroz druge sertifikate da koristiš i onda kroz firewall rešiš prava pristupa ko može čemu da pristupa. Možeš čak da umesto tun koristiš tap i da bridguješ sa subnetom u firmi, pa tako ispadne kao da si utakao mrežni kabl u svič, dobija parametre od DHCP servera u LANu. Kako imaš mali broj računara, neće broadcast gušiti link, vrlo malo ga ima. Mana je jedino što Android ne podržava tap, tj. bridge u svom OpenVPN tunelu, ali njih nećeš kačiti u domen, već laptopove i desktop. Prednost je što nema rutiranja, radi broadcast, mož' da propustiš i još nešto osim tcp/ip pošto je layer2, itd...

Naravno, možeš i na samom Windows serveru, nije problem.

Što se protoka tiče, imam par lokacija koje su iza nesrećnog Telekom 3g Interneta, jedan je čak i 2g i nema problema prilikom autorizacije na domen. Samo ako je VPN klijent na samom klijentu, pre logovanja, da sačeka 30 - 60 sekundi.

Ako je klijent iza site2site VPNa, onda ne mora da čeka.

Naravno, DNS treba da upućuje na DNS od DCa.

Ako imaš XP klijente, importuj ovo u registry

Code:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Kerberos\Parameters]

"MaxPacketSize"=dword:00000001

Kako bi Windows XP koristio TCP, a ne UDP prilikom razgovora sa DCom, pošto UDP ume da pravi problem preko VPNova. Ovo na Windowsu 7 pa na više ne moraš da radiš, jer tu podrazumevano koristi TCP za logon.

Takođe. kroz GPO disabluj detekciju sporog linka, ume da se zbog toga iza VPNona ne primenjuje group policy, a kako više nismo na dial up modemima, ništa ne smeta da bude isključeno...

https://blogs.technet.microsof.../gpos-and-slow-link-detection/[ anon70939 @ 08.11.2017. 18:39 ] @

Sjajno, jasno. eto meni razbijanje glave nedelju dana kako da namestim to :).

Ovo što sam namestio je po nekom tutorijalu, doduše više sam se namučio oko iptables kako da ograničim da ljudi ne mogu da posećuju ništa dok su na VPN, osim onih IP adresa što sam dozvolio.

Mislim da te kapiram.

Dakle sada ove frilensere kojima sam trenutno dao pristup samo našim serverima, zbog FTP i SSH, njih sve recimo stavim na tun1 i da dobijaju adrese iz jednog subneta.

I znači samo u ove već postojeće rulove koje sam napravio da ih ograničim da mogu da pristupe samo pojedinim IP adresama dodam "-i tun1"

E sad, da skontam oko tog bridge kako da podesim :) i turim nas stalno zaposlene na tap i voila.

Hvala bachi.

[ bachi @ 08.11.2017. 19:19 ] @

Samo u config fajlu promeniš liniju iz

dev tun

u

dev tun0

ili

dev tun1

itd i onda će pod linuxom da binduje na taj tap adapter.

Posle kroz firewall možeš da naznačavaš i taj interfejs, a možeš i bez po ip adresama, kako ti je zgodno.

Za Windows to ne važi, kod njega je:

dev-node Naziv_mrežnog_adaptera

kojeg renamuješ u network network and sharing center/change adapter settings.

[ anon70939 @ 08.11.2017. 19:36 ] @

A kad namestim sve nas da koristimo taj openvpn u bridge modu. Hoće li sav saobraćaj teći preko tog mučenog TP linka u office?

Ili ću moći nekako da namestim da se samo autentifikujem na DC preko tog tap adaptera, a ostali saobraćaj prema internetu da koristimo klasičnu našu lokalnu mrežnu?

[ bachi @ 08.11.2017. 19:56 ] @

Pričamo o situaciji da udaljeni klijent pristupa tvojoj mreži preko OpenVPNa?

Može da se namesti tako da preko VPNa ide samo na ip subnete koji su tvoja lokalna mreža, a sve ostalo da ide preko svog rutera odnosno Interneta i ovo je podrazumevano i tako radi bez ikakve intervencije u config fajlu.

A može da se namesti da sav saobraćaj ide preko VPNa što povećava sigurnost udaljenih korisnika, pogotovo ako koriste javne wifi-je, ali je mana što ti onda optereti "mučeni" tp-link i ode upload dođavola. :D

Sad razmišljam da je ipak bolje da podigneš openvpn server na windows serveru, nemoj preko VPSa, jer nemaš VPN na tp-link ruteru, te bi svakako morao i na serveru da dižeš openvpn client koji bi se onda spajao na openvpn na serveru, a kad već dižeš openvpn, bolje onda odmah da bude na windows serveru.

Takođe, ako imaš hyper-v/vmware, razmisliti o pfsense ruteru, poslednja verzija pfsensea radi i kao generation2, ima sintetičke drajvere za mrežnu, meni je tako na poslu kao glavni ruter pod hyper-v 2016 serverom i radi kao sat.

pfSense je odličan firewall i ima IPSec i OpenVPN server kojeg su odlično implementirali od pravljenja sertifikata, exporta config fajlova za klijent do podešavanja u sitna crevca, a sve se radi kroz web interfejs.

Daš mu 512MB RAMa ili 1GB ako nije frka za ram na hostu, jedno jezgro i ima da šljaka samo tako.

[ anon70939 @ 09.11.2017. 09:10 ] @

bas htedoh da te pitam, kako ce preko openvpn u bridge modu, tplink da radi kao dhcp ostalim uređajima, ako nije i on zakačen na openvpn.

pfSense mi izgleda super, ali u tom slucaju ne bih imao wifi koji imam sa tplink, wi-fi mi je u office vrlo bitan.

Videću dakle samo da dignem openvpn na windows serveru, to je verovatno najlakše rešenje.

edit:

sad sam iskopao po kršu kod mene, i setio se da imam ovaj uređaj, koji nisam ni probao jer mi nije radila mrežna kartica na laptopu, pa sam ga ćušnuo u plakar i zaboravio na njega :).

http://www.zyxelguard.com/ZyWALL-USG20.asp

Možda mogu njega da iskoristim.

[Ovu poruku je menjao CoyoteKG dana 09.11.2017. u 10:26 GMT+1][ bachi @ 09.11.2017. 09:44 ] @

Na Windows serveru instaliraš OpenVPN da bude server kao tap mode, dakle layer2, bridguješ taj adapter sa LAN adapterom u Windowsu i to je sve.

OpenVPN klijent se spoji na openvpn na windows serveru, a kako je na serveru vpn adapter bridgeovan sa lanom, faktički se windows server ponaša kao svič i samim tim klijent dobije ip adresu od DHCP servera koji je u tom LANu.

Nisam koristo ovaj Zyxel, vidim da u specifikacijama ima par vpn protokola, prostudiraj, uvek sam za varijantu da VPN server bude na ruteru ako je moguće.

[ anon70939 @ 13.11.2017. 15:23 ] @

Instalirao sam na nekom serveru i podesio uspešno OpenVPN u bridge. I dobija mi klijent IP od DHCP odnosno rutera.

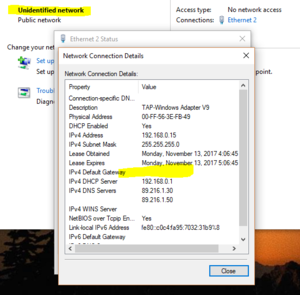

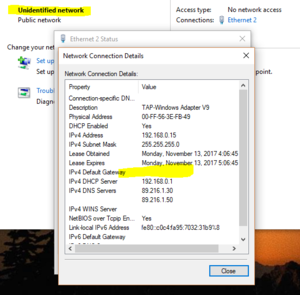

Konektujem se sa klijentskog racunara, i prvo me malo bunilo to što mi je Gateway prazan, i što mi je "Unidentified network"

Mogu da pingujem ostale mašine u mreži, i da se zakačim preko RDP sa lokalnom IP adresom na server.

Mislim, to mi je i cilj bio, da imam pristup DC serveru, a da klijenti i dalje ka spolja koriste svoj net.

heh, sad dok pišem, čitam ponovo gornji tvoj post i vidim da je to podrazumevano, ako si na to mislio

Citat: Može da se namesti tako da preko VPNa ide samo na ip subnete koji su tvoja lokalna mreža, a sve ostalo da ide preko svog rutera odnosno Interneta i ovo je podrazumevano i tako radi bez ikakve intervencije u config fajlu.

Ukoliko bih hteo da sav saobraćaj ide preko VPN, kako bih to podesio?

Ovo su mi trenutno ovpn fajlovi. Kasnije ću još da doteram.

Code:

port 1194

proto tcp

dev tap

dev-node tap-bridge

ca "C:\\Program Files\\OpenVPN\\config\\ca.crt"

cert "C:\\Program Files\\OpenVPN\\config\\server.crt"

key "C:\\Program Files\\OpenVPN\\config\\server.key" # This file should be kept secret

dh "C:\\Program Files\\OpenVPN\\config\\dh4096.pem"

server-bridge

client-to-client

keepalive 10 120

cipher AES-256-CBC

comp-lzo

persist-key

persist-tun

status openvpn-status.log

log-append openvpn.log

verb 3

mute 20

Code:

client

dev tap

proto tcp

remote 89.216.x.x 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca "C:\\Program Files\\OpenVPN\\config\\ca.crt"

cert "C:\\Program Files\\OpenVPN\\config\\chomepc.crt"

key "C:\\Program Files\\OpenVPN\\config\\chomepc.key"

cipher AES-256-CBC

comp-lzo

verb 3

mute 20

edit:

OpenVPN ima vrhunsku dokumentaciju :)

"2 dana" se zezam sa podešavanjem bridge na udaljenom remote serveru, i normalno izgubim konekciju, koja se posle par sekundi vrati. Ali kad pokusam da dam staticku IP tom bridge adapteru, izgubim trajno konekciju, pa cimam kolegu da prošeta do servera i klikne da mi vrati na automatic DHCP...

I malopre tek kod mene lokalno na računaru probao da napravim bridge, i isti slučaj. Tek posle nekog puta skontam, da kad unesem sve parametre u bridge, da mi se izgubi default-gateway, i da treba opet da ga dodam.

I sad onako, čitam OpenVPN dokumentaciju (koja je fenomenalna) do kraja i skontam ovo

Citat:

A common mistake that people make when manually configuring an Ethernet bridge is that they add their primary ethernet adapter to the bridge before they have set the IP and netmask of the bridge interface. The result is that the primary ethernet interface "loses" its settings, but the equivalent bridge interface settings have not yet been defined, so the net effect is a loss of connectivity on the ethernet interface.

[ bachi @ 13.11.2017. 18:42 ] @

Možda da probaš da dodaš u config od klijenta ovako nešto.

route 0.0.0.0 0.0.0.0 ip_adresa_tp_link_rutera

route-metric 512

route-method exe

register-dns

Ovo prvo će da doda default gateway kod klijenta, ali pošto je metrica nameštena na 512 onda će taj default gateway imati manji prioritet od onog gde je Internet i samim tim neće biti undefined network, već ćeš moći da setuješ koja je.

route-method exe je bitan ako ne radi openvpn kao servis kako bi openvpn gui (kome setuješ set as admin) mogao da uspešno doda rute ukoliko je uključen UAC.

I ovo poslednje tera da klijent stopira i startuje dns klijent kao i da flušuje dns tabelu kako bi se sprečilo da se klijent zaglupi.

E sad, probaj ovo pa javi, ovako radi na sedmici kao predviđeno, a na nekoj desetki sam imao problema sa ovim podešavanjem, pa vagaj.

Sve ove komand možeš da guraš klijentima direktno sa servera, tako što ćeš u serverskoj konfiguraciji da staviš tipa

push "route 0.0.0.0 0.0.0.0 192.168.1.1" na primer, itd.

E da, kod klijenata u config stavi i float, a to je da drži vezu u slučaju prekida iste i/ili promene ip adrese klijenta.

Takođe po meni nema potrebe sa AES-256-CBC, i više nego dovoljno je AES-128-CBC.

Copyright (C) 2001-2024 by www.elitesecurity.org. All rights reserved.

|