[ notebookFun @ 25.03.2016. 09:53 ] @

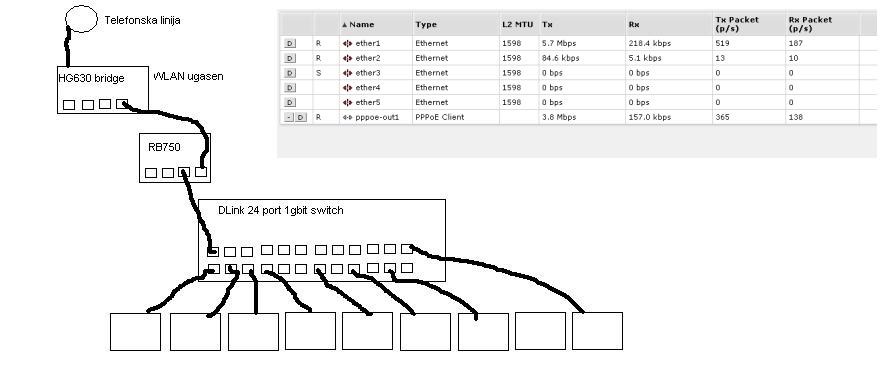

| Imam u jednoj firmi MTS internet 20/2 Mbit/s dodatno sto zakupili staticku javnu IP adresu. Od MTS-a smo dobili HG630 router koji je prebacen u Bridge mode. Na Mikrotik-u RB750 je podesen PPPoE, internet radi ali skroz sporo, tacnije download je oko 5mbit/s a upload oko 128kbit/s. Analizirao sam mrezu i uocio nesto cudno. Na slici u prilogu sam skicirao kako izgleda mreza. Iz HG630 ide mrezni kabl do Ethernet1 (wan) porta na mikrotik-u. Sa mikrotik ethernet2 porta ide kabl u switch. Konektovao sam se u vece oko 21h, kada niko ne radi u firmi i pratio protok. Prvo sam kontrolisao Ethernet2 i nije bilo nikakvih paketa jer su racunari u mrezi bili ugaseni. Onda sam ustanovio da se komunikacija preko PPPoe odvija iako niko ne koristi internet. Usao sam na Torch (pppoe interface) i snimio da moja javna IP adresa pristupa nekim cudnim adresava od kojih su bili neki porno sajtovi. Da li je moguce da neko izvodi napad na nasu javnu ip adresu ili da je neko upao u MTS server i pravi ove probleme ili neki Man in the Middle Attack?  |